| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 | 31 |

- 스프링 mvc2 - 로그인 처리

- 자바의 정석 기초편 ch12

- 자바의 정석 기초편 ch11

- @Aspect

- 스프링 db2 - 데이터 접근 기술

- 게시글 목록 api

- 2024 정보처리기사 시나공 필기

- 자바의 정석 기초편 ch5

- 자바 기본편 - 다형성

- 자바의 정석 기초편 ch3

- 자바의 정석 기초편 ch8

- 스프링 mvc1 - 서블릿

- 자바의 정석 기초편 ch4

- 자바의 정석 기초편 ch7

- jpa - 객체지향 쿼리 언어

- 스프링 mvc2 - 검증

- 자바의 정석 기초편 ch6

- 스프링 입문(무료)

- 스프링 mvc2 - 타임리프

- 스프링 고급 - 스프링 aop

- 자바의 정석 기초편 ch14

- 코드로 시작하는 자바 첫걸음

- 자바의 정석 기초편 ch2

- 스프링 mvc1 - 스프링 mvc

- 자바의 정석 기초편 ch13

- jpa 활용2 - api 개발 고급

- 자바의 정석 기초편 ch1

- 자바의 정석 기초편 ch9

- 스프링 db1 - 스프링과 문제 해결

- 2024 정보처리기사 수제비 실기

- Today

- Total

나구리의 개발공부기록

4장 - 시스템 보안 구축 | 섹션28. 서비스 공격 유형, 섹션29. 서버 인증, 섹션30. 보안 아키텍처/보안 프레임워크, 섹션31. 로그 분석, 섹션32. 보안 솔루션 본문

4장 - 시스템 보안 구축 | 섹션28. 서비스 공격 유형, 섹션29. 서버 인증, 섹션30. 보안 아키텍처/보안 프레임워크, 섹션31. 로그 분석, 섹션32. 보안 솔루션

소소한나구리 2024. 5. 9. 00:072024년도 시나공 필기 책 내용 정리

섹션28. 서비스 공격 유형

1. 서비스 거부(DoS; Denial Of Service) 공격의 개념

- 표적이 되는 서버의 자원을 고갈시킬 목적으로 다수의 공격자 또는 시스템에서 대량의 데이터를 한 곳의 서버에 집중적으로 전송함으로 써 표적이 되는 서버의 정상적인 기능을 방해하는 것

2. Ping of Death(죽음의 핑)

- Ping 명령을 전송할 때 패킷의 크기를 인터넷 프로토콜 허용 범위(65,536) 이상으로 전송하여 공격 대상의 네트워크를 마비시키는 서비스 거부 공격 방법

- 공격에 사용되는 큰 패킷은 수백 개의 패킷으로 분할되어 전송되는데, 공격 대상은 분할된 대량의 패킷을 수신함으로써 분할되어 전송된 패킷을 재조립해야 하는 부담과 분할되어 전송된 각각의 패킷들의 *ICMP Ping(특정 IP로 패킷이 전송될 때 해당 IP의 노드가 현재 웅영 중인지 확인을 요청하는 메세지)* 메세지에 대한 응답을 처리하느라 시스템이 다운되게 됨

- jolt, sPING, ICMP bug, IceNewk 등의 변종 공격에 대비하여 ICMP Ping 메시지가 전송되지 못하도록 방화벽에서 차단하는 기술이 개발됨

3. SMURFING(스머핑)

- IP나 ICMP의 특성을 악용하여 엄청난 양의 데이터를 한 사이트에 집중적으로 보냄으로써 네트워크를 불능 상태로 만드는 공격방법

- 공격자는 송신 주소를 공격 대상지의 IP 주소로 위장하고 해당 네트워크 라우터의 브로드캐스트 주소를 수신지로 하여 패킷을 전송하면 라우터의 브로드캐스트 주소로 수신된 패킷은 해당 네트워크 내의 모든 컴퓨터로 전송됨

- 해당 네트워크 내의 모든 컴퓨터는 수신된 패킷에 대한 응답 메세지를 송신 주소인 공격 대상지로 집중적으로 전송하게 되는데, 이로 인해 공격 대상지는 네트워크 과부하로 인해 정상적인 서비스를 수행할 수 없게 됨

- SMURFING 공격을 무력화 하는 방법 중 하나는 각 네트워크 라우터에서 브로드 캐스트 주소를 사용할 수 없게 미리 설정해 놓는 것

4. SYN Flooding

- TCP(Transmission Control Protocol)는 신뢰성 있는 전송을 위해 3-way-handshake를 거친 후에 데이터를 전송하게 되는데, 공격자가 가상의 클라이언트로 위장하여 3-way-handshake 과정을 의도적으로 중단시킴으로써 공격 대상지인 서버가 대기 상태에 놓여 정상적인 서비스를 수행하지 못하게 하는 공격 방법

- 공격자는 사용할 수 없는 IP 주소를 이용해 가상의 클라이언트로 위장하여 공격 대상지인 서버로 SYN 신호를 보내 3-way-handshake의 첫 번째 과정을 수행함

- 공격 대상지인 서버는 SYN 신호에 대한 응답으로 SYN+ACK 신호를 가상의 클라이언트로 보내면서 클라이언트의 접속을 받아들이기 위해 메모리의 일정 공간을 확보

- 가상의 클라이언트는 본래 사용할 수 없는 주소였으므로 서버가 보낸 응답이 전송되지 않을 뿐만 아니라 가상의 클라이언트로부터 3-way-handshake의 마지막 과정인 ACK 신호도 전송되지 않으므로 공격 대상지의 서버는 메모리 공간을 확보한 상태에서 대기하게 됨

- 공격자가 사용할 수 없는 IP 주소를 이용해 공격 대상지 서버로 반복적인 3-way-handshake 과정을 요청하면 공격 대상지 서버는 메모리 공간을 점점 더 많이 확보한 상태에서 대기하게 되며, 결국 서버에 설정된 동시 사용자 수가 모두 대기 상태로 채워기데 되어 더 이상 정상적인 서비스를 수행할 수 없게 됨

- SYN Flooding에 대비하기 위해 수신지의 SYN 수신 대기 시간을 줄이거나 침입 차단 시스템을 활용

5. TearDrop

- 데이터의 송/수신 과정에서 패킷의 크기가 커 여러 개로 분할되어 전송될 때 분할 순서를 알 수 있도록 Fragment Offset 값을 함께 전송하는데, 이 Offset 값을 변경시켜 수신 측에서 패킷을 재조립할 때 오류로 인한 과부하를 발생시킴으로써 시스템이 다운되도록 하는 공격 방법

- TearDrop에 대비하기 위해 Fragment Offset이 잘못된 경우 해당 패킷을 폐기하도록 설정

6. Land

- 패킷을 전송할 때 송신 IP 주소와 수신 IP 주소를 모두 공격 대상의 IP 주소로 하여 공격 대상에게 전송하는 것으로 이 패킷을 받은 공격 대상은 송신 IP 주소가 자신이므로 자신에게 응답을 수행하게 되는데 이러한 패킷이 계속해서 전송될 경우 자신에 대해 무한히 응답하게 하는 공격

- Land에 대비하기 위해 송신 IP주소와 수신 IP주소의 적절성을 검사

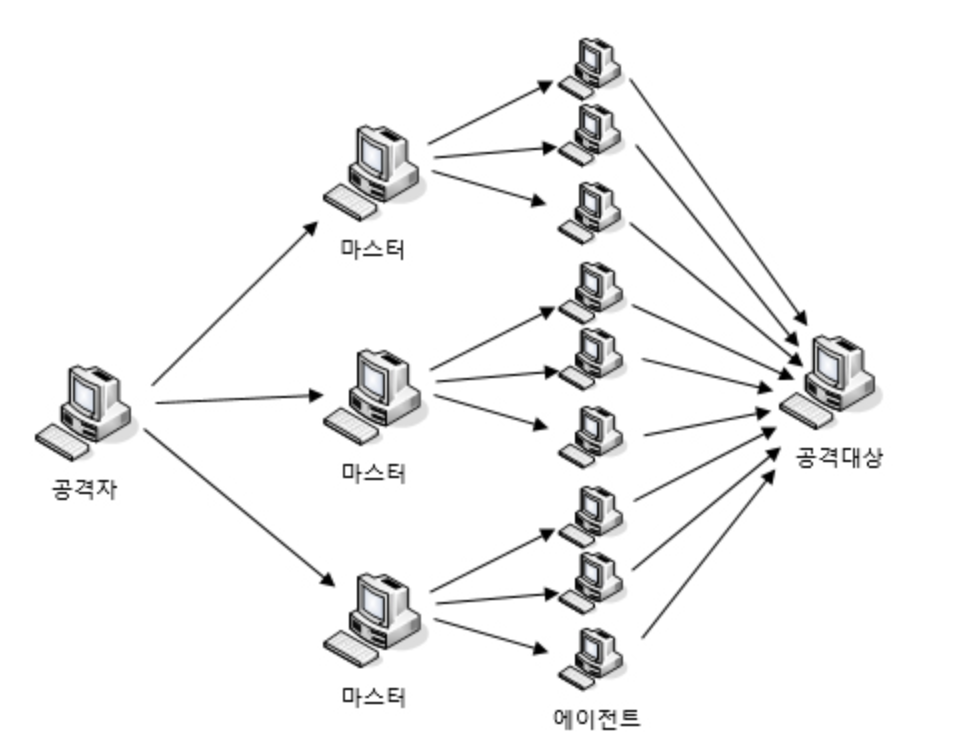

7. DDos(Distributed Denial of Service, 분산 서비스 거부)공격

- 여러 곳에 분산된 공격 지점에서 한 곳의 서버에 대해 분산 서비스 공격을 수행하는 것으로 네트워크에서 취약점이 있는 호스트들을 탐색한 후 이들 호스트들에 분산 서비스 공격용 툴을 설치하여 에이전트로 만든 후 DDoS공격에 이용함

- 분산 서비스 공격용 툴 : 에이전트의 역할을 수행하도록 설계된 프로그램으로 데몬(Daemon)이라고 부름

- Trin00 : 가장 초기 형태의 데몬, 주로 UDP Flooding 공격을 수행함

- TFN(Tribe Flooding Network) : UDP Flooding뿐 아니라 TCP SYN Flooding 공격, ICMP 응답 요청, 스머핑 공격을 수행함

- TFN2K : TFN의 확장판

- Stacheldraht(독일어로 철조망이라는 뜻) : 이전 툴들의 기능을 유지하면서 공격자, 마스터, 에이전트가 쉽게 노출되지 않도록 암호화된 통신을 수행하며 툴이 자동으로 업데이트되도록 설계됨

8. 네트워크 침해 공격 관련 용어

| 용어 | 의미 |

| 스미싱 (Smishing) |

문자 메세지(SMS)를 이용해 사용자의 개인 신용 정보를 빼내는 수법 초기에는 문자 메세지를 이용해 개인 비밀정보나 소액 결제를 유도하는 형태로 시작되었음 현재는 각종 행사 안내, 경품 안내 등의 문자 메세지에 링크를 걸어 안드로이드 앱 설치 파일인 apk 파일을 설치하도록 유도하여 사용자 정보를 빼가는 수법으로 발전하고 있음 |

| 스피어 피싱 (Spear Phishing) |

사회 공학의 한 기법으로 특정 대상을 선정한 후 그 대상에게 일반적인 이메일로 위장한 메일을 지속적으로 발송하여, 발송 메일의 본문 링크나 첨부된 파일을 클릭하도록 유도해 사용자의 개인 정보를 탈취 |

| APT(Advanced Persistent Threats, 지능형 지속 위협) |

다양한 IT 기술과 방식들을 이용해 조직적으로 특정 기업이나 조직 네트워크에 침투해 활동 거점을 마련한 뒤 때를 기다리면서 보안을 무력화 시키고 정보를 수집한 다음 외부로 빼돌리는 형태의 공격 공격 방법 - 내부자에게 악성코드가 포함된 이메일을 오랜 기간 동안 꾸준히 발송해 한 번 이라도 클릭되길 기다리는 형태 - 스턱스넷(Stuxnet)과 같이 악성코드가 담긴 이동식 디스크 등으로 전파하는 형태 - 악성코드에 감염된 P2P사이트에 접속하면 악성코드에 감염되는 형태 등이 있음 |

| 무작위 대입 공격 (Brute Force Attack) |

암호화된 문서의 암호키를 찾아내기 위해 적용 가능한 모든 값을 대입하여 공격하는 방식 |

| 큐싱(Qshing) | QR코드(Quick Response Code)를 통해 악성 앱의 다운로드를 유도하거나 악성 프로그램을 설치하도록 하는 금융 사기 기법의 하나로, QR코드와 개인정보 및 금융정보를 낚는다는 의미의 합성 신조어 |

| Phishing | 개인 정보와 낚시의 합성어로 이메일이나 메신저 등을 통해 공기관이나 금융기관을 사치앟여 개인 정보를 빼내는 기법 |

| Ping Flood | 특정 사이트에 매우 많은 ICMP 메세지를 보내 이에 대한 응답으로 시스템 자원을 모두 사용하게 해 시스템이 정상적으로 동작하지 못하도록 하는 공격 |

| Evil Twin Attack | 실제 존재하는 동일한 이름의 무선 WiFi 신호룰 송출하여 로그온한 사람들의 계정 정보나 신용 정보등을 빼내는 기법 |

| 스위치 재밍 (Switch Jamming) |

위도된 매체 접근 제어(MAC) 주소를 지속적으로 네트워크로 흘려보내, 스위치 MAC 주소 테이블의 저장 기능을 혼란시켜 더미 허브처럼 작동하게 하는 공격 |

블루투스(Bluetooth)관련 공격

| 블루버그(BlueBug) | 블루투스 장비 사이의 취약한 연결 관리를 악용한 공격으로 휴대폰을 원격 조정하거나 통화를 감청할 수 있음 |

| 블루스나프(BlueSnarf) | 블루투스의 취약점을 활용하여 장비의 파일에 접근하는 공격으로, 인증없이 간편하게 정보를 교환할 수 있는 OPP(Object Push Profile)를 사용하여 정보를 열람 |

| 블루프린팅(BluePrinting) | 공격 대상이 될 블루투스 장비를 검색하는 활동을 의미 |

| 블루재킹(BlueJacking) | 블루투스를 이용해 스팸처럼 메세지를 익명으로 퍼뜨리는 공격 |

9. 정보 보안 침해 공격 관련 용어

| 좀비(Zombie)PC | 악성코드에 감염되어 다른 프로그램이나 컴퓨터를 조종하도록 만들어진 컴퓨터로 C&C (Command & Control) 서버의 제어를 받아 주로 DDoS공격 등에 이용됨 |

| C&C 서버 | 해커가 원격지에서 감염된 좀비 PC에 명령을 내리고 악성코드를 제어하기 위한 용도로 사용하는 서버 |

| 봇넷(Botnet) | 악성 프로그램에 감염되어 악의적인 의도로 사용될 수 있는 다수의 컴퓨터들이 네트워크로 연결된 형태 |

| 웜(Worm) | 네트워크를 통해 연속적으로 자신을 복제하여 시스템의 부하를 높임으로써 결국 시스템을 다운시키는 바이러스의 일종으로 분산 서비스 거부 공격, 버퍼 오버플로 공격(버퍼의 크기보다 많은 데이터를 입력하는 공격), 슬래머(SQL의 허점을 이용하여 SQL 서버를 공격) 등이 웜 공격의 한 형태임 |

| 제로 데이 공격 (Zero Day Attack) |

보안 취약점이 발견되었을 때 발견된 취약점의 존재 자체가 널리 공표되기도 전에 해당 취약점을 통하여 이루어지는 보안공격으로 공격의 신속성을 의미함 |

| 키로거 공격 (Key Logger Attack) |

컴퓨터 사용자의 키보드 움직임을 탐지해 ID, 패스워드, 계좌번호, 카드번호 등과 같은 개인의 중요한 정보를 몰래 빼가는 해킹 공격 |

| 랜섬웨어 (Ransomware) |

인터넷 사용자의 컴퓨터에 잠입해 내부 문서나 파일 등을 암호화해 사용자가 열지 못하게 하는 프로그램으로 암호 해독용 프로그램의 전달을 조건으로 사용자에게 돈을 요구하기도 함 |

| 백도어 (Back Door, Trap Door) |

시스템 설계자가 서비스 기술자나 유지 보수 프로그램 작성자의 액세스 편의를 위해 시스템 보안을 제거하여 만들어놓은 비밀통로로 컴퓨터 범죄에 악용 되기도 함 백도어 탐지 방법 : 무결성 검사, 열림 포트 확인, 로그 분석, SetUID 파일 검사 등 |

| 트로이 목마 (Trojan Horse) |

정상적인 기능을 하는 프로그램으로 위장하여 프로그램 내에 숨어 있다가 해당 프로그램이 동작할 때 활성화되어 부작용을 일으키는 것으로 자기 복제 능력은 없음 |

| 파밍(Pharming) | 해커가 악성코드에 감염된 PC를 조작하여 이용자가 정상적인 사이트에 접속해도 중간에서 도메인을 탈취하여 가짜 사이트로 접속하게 한 다음 개인 정보나 금융정보를 몰래 빼내는 행위 |

섹션29. 서버인증

1. 보안 서버의 개념

- 인터넷을 통해 개인정보를 암호화하여 송/수신할 수 있는 기능을 갖춘 서버

- 보안서버가 갖춰야할 기능

- 서버에 SSL(Secure Socket Layer)인증서를 설치하여 전송 정보를 암호화하여 송/수신 하는 기능

- 서버에 암호화 응용 프로그램을 설치하고 전송 정보를 암호화하여 송/수신하는 기능

- 스니핑(Sniffing)을 이용한 정보 유출, 피싱(Phishing)을 이용한 위조 사이트 등에 대비하기 위해 보안 서버 구축이 필요함

*SSL : 데이터를 송/수신하는 투 컴퓨터 사이, 종단 간(TCP/IP 계층과 애플리케이션 계층 사이(HTTP, FTP, Telnet 등)에 위치하여 인증, 암호화, 무결성을 보장하는 업계 표준 프로토콜)

2. 인증 (Authentication)의 개념

- 다중 사용자 컴퓨터 시스템이나 네트워크 시스템에서 로그인을 요청한 사용자의 정보를 확인하는 보안 절차

- 인증된 사용자에 대해 요청한 자원이나 동작에 대한 권한 여부를 확인한 후 이를 부여하는 보안 절차를 인가 (Authorization)라고 함

- 네트워크를 통해 컴퓨터에 접속하는 사용자의 등록 여부를 확이하는 것과 전송된 메세지의 위/변조 여부를 확인하는 것이 있음

- 인증의 주요 유형

- 지식 기반 인증(Something You Know)

- 소유 기반 인증(Something You Have)

- 생체 기반 인증(Something You Are)

- 위치 기반 인증(Somewhere You Are)

3. 지식 기반 인증(Something You Know)

- 사용자가 기억하고 있는 정보를 기반으로 인증을 수행하는 것

- 사용자의 기억을 기반으로 하므로 관리 비용이 저렴함

- 사용자가 인증 정보를 기억하지 못하면 본인이라도 인증 받지 못함

- 고정된 패스워드(Password) : 사용자가 알고 있는 비밀번호를 접속할 때 마다 반복해서 입력

- 패스 프레이즈(Passphrase) : 일반 패스워드보다 길이가 길고 기억하기 쉬운 문장을 활용하여 비밀번호를 구성하는 방법

- 아이핀(i-PIN) : 인터넷에서 주민등록번호 대신 쓸 수 있도록 만든 사이버 주민등록번호로 사용자에 대한 신원확인을 완료한 후에 본인확인 기관에서 온라인으로 발행

4. 소유 기반 인증(Something You Have)

- 사용자가 소유하고 있는 것을 기반으로 인증을 수행하는 것

- 소유물이 쉽게 도용될 수 있으므로 지식 기반 인증 방식이나 생체 기반 인증 방식과 함께 사용됨

- 신분증 : 사용자의 사진이 포함된 주민등록증, 운전명허증, 여권 등을 사용하여 사용자의 신분을 확인

- 메모리카드(토큰) : 마그네틱 선에 보안 코드를 저장해서 사용하는 것으로 카드 리더기를 통해서만 읽을 수 있음, ex)입출금 카드 등

- 스마트 카드 : 마이크로프로세서, 카드 운영체제 , 메모리 등으로 구성되어 사용자의 정보뿐만 아니라 특정 업무를 처리할 수 있는 기능이 내장되어 있음, ex) IC칩이 내장된 카드 등

- OTP(One Time Password) : 사용자가 패스워드를 요청할 때마다 암호 알고리즘을 통해 새롭게 생성된 패스워드를 사용하는 것으로 한 번 사용된 패스워드는 폐기됨

5. 생체 기반 인증(Something You Are)

- 사용자의 고유한 생체 정보를 기반으로 인증을 수행하는 것으로 사용이 쉽고 도난의 위험도가 적으며 위조가 어려움

- 생체 인증 대상 : 지문, 홍채/망막, 얼굴, 정맥 등

6. 기타 인증 기법

- 행위 기반 인증(Something You Do) : 사용자의 행동 정보를 이용해 인증 수행, ex)서명, 동작, 음성

- 위치 기반 인증(Somewhere You Are) : 인증을 시도하는 위치의 적절성 확인, ex) 콜백, GPS나 IP 주소를 이용한 위치 기반 인증

섹션30. 보안 아키텍처/보안 프레임워크

1. 보안 아키텍처(Security Architecture)

- 정보 시스템의 무결성, 가용성, 기밀성을 확보하기 위해 보안 요소 및 보안 체계를 식별하고 이들 간의 관계를 정의한 구조를 말함

- 관리적, 물리적, 기술적 보안 개념의 수립, 보안 관리 능력의 향상, 일관된 보안 수준의 유지를 기대할 수 있음

- 보안 수준에 변화가 생겨도 기본 보안 아키텍처의 수정 없이 지원할 수 있어야 함

- 보안 요구사항의 변화나 추가를 수용할 수 있어야함

- 대표적인 표준에는 ITU-T, X.805가 있음

관리적/물리적/기술적 보안

| 관리적 보안 | 정보보호 정책, 정보보호 조직, 정보자산 분류, 정보보호 교육 및 훈련, 인적 보안, 업무 연속성 관리 등의 정의 |

| 물리적 보안 | 건물 및 사무실 출입 통제 지침, 전산실 관리 지침, 정보 시스템 보호 설치 및 관리 지침, 재해 복구 센터 운영 등의 정의 |

| 기술적 보안 | 사용자 인증, 접근 제어, PC, 서버, 네트워크, 응용 프로그램, 데이터 등의 보안 지침 정의 |

2. 보안 프레임워크(Security Framework)

- ISO 27001 : 정보보안 관리를 위한 국제 표준으로 일종의 보안 인증이나 가장 대표적인 보안 프레임 워크이며 영국의 BSI(British Standards Institute)가 제정한 BS 7799를 기반으로 구성되어있고, 조직에 대한 정보보안 관리 규격이 정의되어 있어 실제 심사/인증용으로 사용됨

섹션31. 로그 분석

1. 로그(Log)의 개념

- 시스템 사용에 대한 모든 내역을 기록해 놓은 것으로 로그 정보를 이용하면 시스템 침해 사고 발생 시 해킹 흔적이나 공격 기법을 파악할 수 있음

- 로그 정보를 정기적으로 분석하면 시스템에 대한 침입 흔적이나 취약점을 확인할 수 있음

2. 리눅스(LINUX) 로그

- 리눅스에서는 시스템의 모든 로그를 var/log 디렉터리에서 기록하고 관리함

- 로그 파일을 관리하는 syslogd 데몬은 etc/syslog.conf 파일을 읽어 로그 관련 파일들의 위치를 파악한 후 로그 작업을 시작

- syslog.conf 파일을 수정하여 로그 관련 파일들의 저장 위치와 파일명을 변경할 수 있음

3. 리눅스의 주요 로그 파일

| 로그 | 데몬 | 파일명 | 내용 |

| 커널 로그 | Kernel | /dev/console | 커널에 관련된 내용을 관리자에게 알리기 위해 파일로 저장하지 않고 지정된 장치에 표시 |

| var/log/wtmp | 성공한 로그인/로그아웃에 대한 로그를 기록 시스템의 시작/종료 시간에 대한 로그를 기록 |

||

| var/run/utmp | 현재 로그인한 사용자의 상태에 대한 로그를 기록 | ||

| var/log/btmp | 실패한 로그인에 대한 로그를 기록 | ||

| var/log/lastlog | 마지막으로 성공한 로그인에 대한 로그를 기록 | ||

| 부팅 로그 | boot | /var/log/boot | 부팅 시 나타나는 메세지들을 기록 |

| 크론 로그 | crond | /var/log/cron | 작업 스케줄러인 crond의 작업 내역을 기록 |

| 시스템 로그 | syslogd | /var/log/messages | 커널에서 실시간으로 보내오는 메세지들을 기록 |

| 보안 로그 | xinetd | /var/log/secure | 시스템의 접속에 대한 로그를 기록 |

| FTP 로그 | ftpd | /var/log/xferlog | FTP로 접속하는 사용자에 대한 로그를 기록 |

4. 윈도우 Windows 로그

- 이벤트 로그 형식으로 시스템의 로그를 관리

- Windows의 이벤트 뷰어를 이용하여 이벤트 로그를 확인할 수 있음

- 제어판 -> 관리 도구 -> 이벤트 뷰어를 선택

5. Windows 이벤트 뷰어의 로그

| 로그 | 내용 |

| 응용 프로그램 | 응용 프로그램에서 발생하는 이벤트가 기록 기록되는 이벤트는 응용 프로그램 개발자에 의해 결정됨 |

| 보안 | 로그온 시도, 파일이나 객체 생성, 조회, 제거 등의 리소스 사용과 관련된 이벤트가 기록 |

| 시스템 | Windows 시스템 구성 요소에 의해 발생하는 이벤트가 기록 |

| Setup | 프로그램 설치와 관련된 이벤트가 기록 |

| Forwarded Events | 다른 컴퓨터와의 상호 작용으로 발생하는 이벤트가 기록 |

섹션32. 보안 솔루션

1. 보안 솔루션의 개념

- 접근 통제, 침입 차단 및 탐지 등을 수행하여 외부로부터의 불법적인 침입을 막는 기술 및 시스템을 말함

2. 방화벽(Firewall)

- 기업이나 조직 내부의 네트워크와 인터넷 간에 전송되는 정보를 선별하여 수용, 거부, 수정하는 기능을 가진 침입 차단 시스템

- 내부 네트워크에서 외부로 나가는 패킷은 그대로 통과시키고, 외부에서 내부 네트워크로 들어오는 패킷은 내용을 엄밀히 체크하여 인증된 패킷만 통과시키는 구조

- 해킹 등에 의한 외부로의 정보 유출을 막기 위해 사용함

3. 침입 탐지 시스템(IDS; Intrusion Detection System)

- 컴퓨터의 비정상적인 사용, 오용, 남용 등을 실시간으로 탐지하는 시스템

- 방화벽과 같은 침입 차단 시스템만으로는 내부 사용자의 불법적인 행동과 외부 해킹에 100% 완벽하게 대처할 수 없음

- 문제가 발생한 경우 모든 내/외부 정보의 흐름을 실시간으로 차단하기 위해 해커 침입 패컨에 대한 추적과 유해 정보 감시가 필요

- 오용 탐지(Misuse Detection) : 미리 입력해 둔 공격 패턴이 감지되면 이를 알려줌

- 이상 탐지(Anomaly Detection) : 평균적인 시스템의 상태를 기준으로 비정상적인 행위나 자원의 사용이 감지되면 이를 알려줌

- 침입 탐지 시스템의 종류

- HIDS(Host-Based Intruction Detection)

- 시스템의 내부를 감시하고 분석하는데 중점을 둔 침입 탐지 시스템

- 내부 시스템의 변화를 실시간으로 감시하여 누가 접근해서 어떤 작업을 수행 했는지 기록하고 추적

- 종류 : OSSEC, md5deep, AIDE, Samhain 등

- NIDS(Network-Based Intruction Detection System)

- 외부로부터의 침입을 감시하고 분석하는데 중점을 둔 침입 탐지 시스템

- 네트워크 트래픽을 감시하여 서비스 거부 공격, 포트 스캔 등의 악의적인 시도를 탐지

- 종류 : Snort, Zeek 등

- HIDS(Host-Based Intruction Detection)

- 침입 탐지 시스템의 위치

- 패킷이 라우터로 들어오기 전 : 네트워크에 시도되는 모든 공격을 탐지할 수 있음

- 라우터 뒤 : 라우터에 의해 패킷 필터링을 통과한 공격을 탐지할 수 있음

- 방화벽 뒤 : 내부에서 외부로 향하는 공격을 탐지할 수 있음

- 내부 네트워크 : 내부에서 내부 네트워크의 해킹 공격을 탐지할 수 있음

- DMZ : 외부 인터넷에 서비스를 제공하는 서버가 위치하는 네트워크로 강력한 외부 공격이나 내부 공격으로부터 중요 데이터를 보호하거나 서버의 서비스 중단을 방지할 수 있음

4. 침입 방지 시스템(IPS; Intruction Prevention System)

- 방화벽과 침입 탐지 시스템을 결합한 것

- 비정상적인 트래픽을 능동적으로 차단하고 격리하는 등의 방어 조치를 취하는 보안 솔루션

- 침입 탐지 기능으로 패킷을 하니씩 검사한 후 비정상적인 패킷이 탐지되면 방화벽 기능으로 해당 패킷을 차단함

5. 데이터 유출 방지(DLP; Data Leakage/Loss Prevention)

- 내부 정보의 외부 유출을 방지하는 보안 솔루션

- 사내 직원이 사용하는 PC와 네트워크 상의 모든 정보를 검색하고 메일, 메신저, 웹 하드, 네트워크 프린터 등의 사용자 행위를 탐지/통제해 외부로의 유출을 사전에 막음

6. 웹 방화벽(Web Firewall)

- 일반 방화벽이 탐지하지 못하는 SQL 삽입 공격, Cross-Site Scripting(XSS) 등의 웹 기반 공격을 방어할 목적으로 만들어짐 웹 서버 특화 바화벽

- 웹 관련 공격을 감시하고 공격이 웹 서버에 도달되기 전에 이를 차단해 줌

7. VPN(Virtual Private Network, 가상 사설 통신망)

- 인터넷 등 통신 사업자의 공중 네트워크 암호화 기술을 이용하여 사용자가 마치 자신의 전용 회선을 사용하는 것처럼 해주는 보안 솔루션

- 암호화된 규격을 통해 인터넷 망을 전용선의 사설망을 구축한 것처럼 이용하므로 비용 부담을 줄일 뿐만 아니라 원격지의 지사, 영업소, 이동 근무자가 지역적인 제한 없이 업무를 수행할 수 있음

8. NAC(Network Access Control)

- 네트워크에 접속하는 내부 PC의 MAC 주소를 IP 관리 시스템에 등록한 후 일관된 보안 관리 기능을 제공하는 보안 솔루션

- 내부 PC의 소프트웨어 사용 현황을 관리하여 불법적인 소프트웨어 설치를 방지함

- 일괄적인 배포 관리 기능을 이용해 백신이나 보안 패치 등의 설치 및 업그레이드를 수행

- 네트워크에 접속한 비인가된 시스템을 자동으로 검출하여 자산을 관리

9. SSH(Secure SHell, 시큐어 셸)

- 다른 컴퓨터에 로그인, 원격 명령 실행, 파일 복사 등을 수행할 수 있도록 다양한 기능을 지원하는 프로토콜 또는 이를 이용한 응용 프로그램

- 데이터 암호화와 강력한 인증 방법으로 보안성이 낮은 네트워크에서도 안전하게 통신할 수 있음

- 키(Key)를 통한 인증 방법을 사용하려면 사전에 클라이언트의 공개키를 서버에 등록해야함

- 기본적으로 22번 포트를 사용함

'2024정보처리기사 준비 정리(필기 - 시나공, 실기 - 수제비) > 필기 5강 - 정보시스템 구축 관리' 카테고리의 다른 글

| 4장 - 시스템 보안 구축 핵심 요약 (0) | 2024.05.09 |

|---|---|

| 3장 - 소프트웨어 개발 보안 구축 핵심 요약 (0) | 2024.05.08 |

| 3장 - 소프트웨어 개발 보안 구축 | 섹션24. 에러처리, 섹션25. 코드 오류, 섹션26. 캡슐화, 섹션27. 암호 알고리즘 (0) | 2024.05.08 |

| 3장 - 소프트웨어 개발 보안 구축 | 섹션20. Secure SDLC, 섹션21. 세션통제, 섹션22. 입력 데이터 검증 및 표현, 섹션23. 보안기능 (0) | 2024.05.08 |

| 2장 - IT프로젝트 정보시스템 구축 관리 핵심 요약 (0) | 2024.05.08 |